资讯

- 派拓网络发布首份亚太及日本地区网络安全基准研究报告: 网络安全预算增加,AI差距仍然存在

虽然JAPAC的中型企业在加强网络安全态势...

- 罗克韦尔自动化发布《智能制造现状报告:生命科学版》:生命科学制造业 AI 采用率激增,应对人才短缺、风险加剧及质

作为工业自动化、信息化和数字化转...

- 安富利:30载深耕中国市场,长期主义构筑可持续发展护城河

管理大师德鲁克曾说:企业是社会的...

- 消除检测盲区:Akamai 全面升级 API Security,覆盖开发到生产全过程

从移动应用程序到网上银行,API 已成为...

- 派拓网络:具有自主权且经过认证的AI智能体将带来新一代云安全风险

企业这样做的原因也很明显:AI智能体能...

- 多元文化背景下加速企业出海的两大策略

作者:Gartner 研究副总裁 陈勇 ...

- 派拓网络:安全浏览器和SASE助力保护自带设备的安全

自带设备(BYOD)概念随着混合办公...

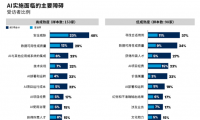

- 中国企业避免人工智能基础设施投资失利的三大路径

Gartner预测,到2028年,中国60%的...