TheHackerNews网站披露,网络安全研究人员近期发现APT组织SideWinder正在“集中火力”猛攻位于我国和巴基斯坦境内的实体组织。

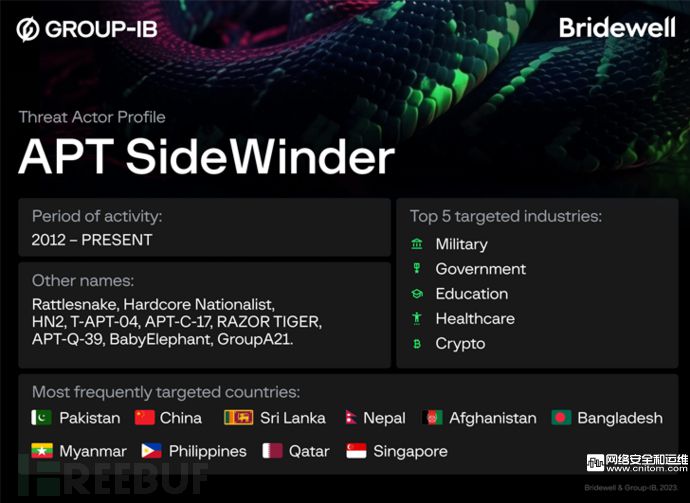

APT组织SideWinder至少从2012年起就开始活跃,其攻击链主要利用鱼叉式网络钓鱼作为入侵机制,在受害目标的网络环境中“站稳脚跟”,从其以往的攻击目标来看,受攻击最频繁的国家包括巴基斯坦、中国、斯里兰卡、阿富汗、孟加拉国、缅甸、菲律宾、卡塔尔和新加坡等。

SideWinder频频攻击中国和巴基斯坦的实体组织

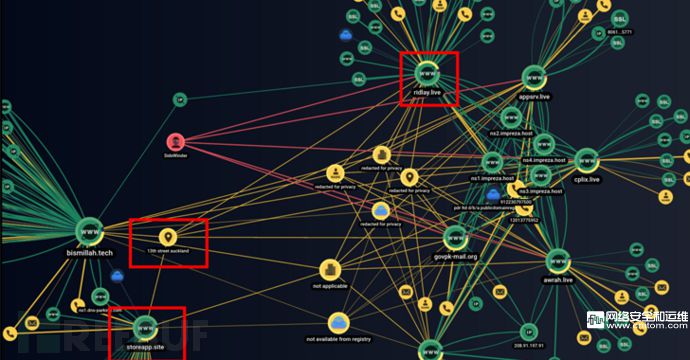

网络安全公司GroupIB和Bridewell在与TheHackerNews分享的一份联合报告中指出,SideWinder团伙在攻击过程中利用由55个域名和IP地址组成的虚假网络。研究人员NikitaRostovtsev、JoshuaPenny和YashrajSolaki进一步表示已确定的钓鱼网域模仿了新闻、政府、电信和金融部门等各种组织。

2023年2月初,Group-IB揭示了SideWinder在2021年6月至11月期间可能针对亚洲各地的61个政府、军队、执法部门和其它组织的证据。

近期,研究人员观察到SideWinder在针对巴基斯坦政府组织的规避攻击中,使用了一种名为基于服务器的多态性技术。新发现的域名模仿了巴基斯坦、中国和印度的政府组织,其特点是在WHOIS记录中使用相同的值和类似的注册信息。

在这些域名中,有些是以政府为主题的诱饵文件,这些文件中大部分于2023年3月从巴基斯坦上传到VirusTotal。其中一个是据称来自巴基斯坦海军战争学院(PNWC)的Word文件,最近几个月被QiAnXin和BlackBerry分析过。

值得一提的是,研究人员还发现了一个Windows快捷方式(LNK)文件,该文件于2022年11月下旬从北京上传到VirusTotal。就LNK文件而言,它被设计成运行一个从远程服务器上检索到的HTML应用程序(HTA)文件,该服务器欺骗了清华大学的电子邮件系统(mailtsinghua.sinacn[.]co)。另一个大约在同一时间从加德满都上传到VirusTotal的LNK文件,从伪装成尼泊尔政府网站的域(mailv.mofsgov[.]org)中获取了HTA文件。

研究人员在对SideWinder进一步调查后,发现了一个恶意的AndroidAPK文件(226617),该文件于2023年3月从斯里兰卡上传到VirusTotal。

这个流氓安卓应用程序冒充“LudoGame”,并提示用户授予其访问联系人、位置、电话日志、短信和日历的权限,有效地发挥了间谍软件的功能,获取用户的敏感信息。Group-IB表示,流氓安卓应用程序还与其在2022年6月披露的假冒安全VPN应用程序有相似之处,后者是通过一个名为AntiBot的流量指示系统(TDS)向巴基斯坦的受害目标分发。

总的来说,这些域名表明SideWinder已经将目光投向了巴基斯坦和中国的金融、政府和执法机构,以及专门从事电子商务和大众传媒的公司。

最后,研究人员强调像许多其它APT组织一样,SideWinder依靠有针对性的鱼叉式网络钓鱼作为初始载体。因此对于实体组织来说,部署能够引爆恶意内容的商业电子邮件保护解决方案至关重要。

文章来源:https://thehackernews.com/2023/05/state-sponsored-sidewinder-hacker.html