微软在 2021 年 10 月宣布将要禁用 XL4 宏,在 2022 年 2 月宣布将要禁用 VBA 宏,在 2022 年 7 月开始逐步实施。

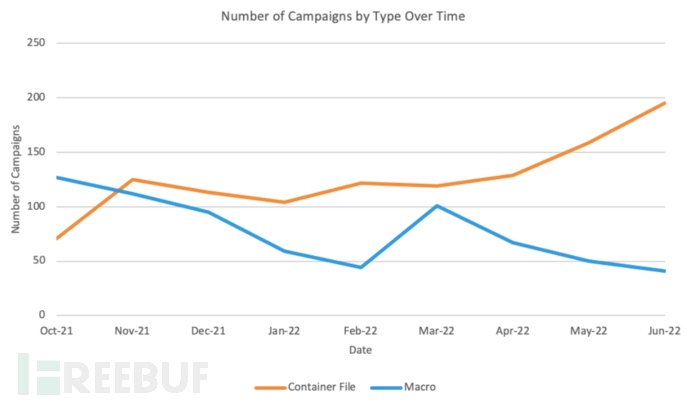

攻击者的攻击手段也开始逐步摆脱对宏代码的依赖,根据 Proofpoint 的数据,攻击者已经不再直接使用启用宏代码的文档来分发恶意软件。攻击者转向使用其他容器类文件,例如 ISO 文件、RAR 文件与 Windows 快捷方式(LNK)文件。

研究人员发现启用宏代码的恶意附件在 2021 年 10 月至 2022 年 6 月间,大幅度下降了 66%。

Emotet 使用的 Excel 附件

攻击者虽然已经开始转向使用其他文件类型进行攻击,但使用宏的文档应该仍然会长期存在。

绕过网络标记

Windows 系统根据 MOTW 属性确定文件是否来自互联网,来阻止 VBA 宏的执行,所以攻击者开始使用容器类文件绕过 MOTW 进行攻击。安全公司 Outflank 详细介绍过红队绕过 MOTW 机制的多种方案,这些技术也可以被攻击者所使用。

攻击者使用容器类文件,如 ISO、RAR、ZIP 与 IMG 文件来发送启用宏代码的文档。下载的 ISO、RAR 等文件会带有 MOTW 标记,但其中的文档文件则不会被标记。当然,提取文档文件后仍然需要启用宏代码才能使恶意代码自动执行,但文件系统不会将其标记为来自网络。

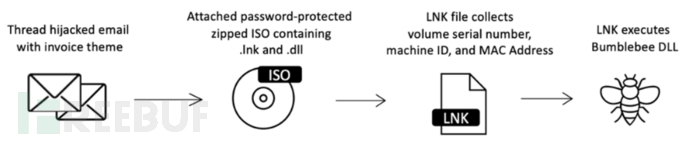

使用 ISO 文件分发 Bumblebee 恶意软件

容器类文件中可能包含其他文件,例如 LNK、DLL 或者 EXE 文件,这些文件执行会导致主机失陷。

XLL 文件是 Excel 的一种动态链接库文件,研究人员最初认为 XLL 文件可能会接棒 XL4 宏代码受到攻击者的青睐。但实际上只是在微软宣布禁用 XL4 宏代码后,XLL 文件的滥用才略有增加,但也明显低于 ISO、RAR 和 LNK 文件。

攻击统计

通过电子邮件传播的启用宏的恶意文档附件显著减少,从 2021 年 10 月到 2022 年 6 月,数量下降了三分之二以上。同一时间段,各类容器文件以及 LNK 文件的攻击增加了近 175%。

数量变化趋势对比

攻击者开始大量使用 ISO 与 LNK 文件,例如 Bumblebee。在 2021 年 10 月至 2022 年 6 月期间,使用 ISO 文件的攻击增长了 150% 以上。使用该方法的 15 个攻击组织中,超过一半都是在 2022 年 1 月以后新增的该攻击方式。

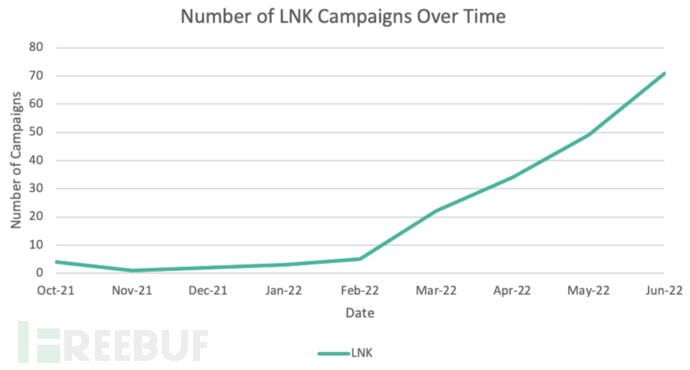

LNK 文件则更为显著,自 2022 年 2 月以来,至少有 10 个攻击组织开始使用 LNK 文件。自 2021 年 10 月以来,使用 LNK 文件进行攻击的数量增长了 1675%。自从十月以来,Proofpoint 跟踪的多个 APT 组织也更加频繁地使用 LNK 文件。

LNK 攻击趋势

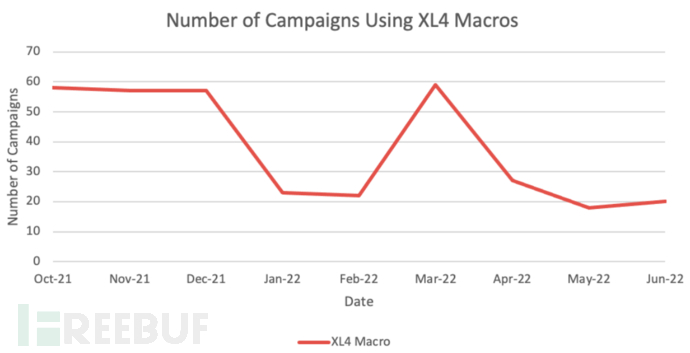

部分大型攻击组织的活动对数据会产生扭曲。例如,攻击者使用 XL4 宏代码的数量呈现下降趋势,但在 2022 年 3 月出现了激增。这主要是由于 TA542 分发 Emotet 活动增强导致的。通常,TA542 会使用包含 VBA 或者 XL4 宏代码的 Excel/Word 文件。随着 4 月份 Emotet 活动的减弱与其他攻击方式的采用,再度呈现下滑趋势。

XL4 宏攻击趋势

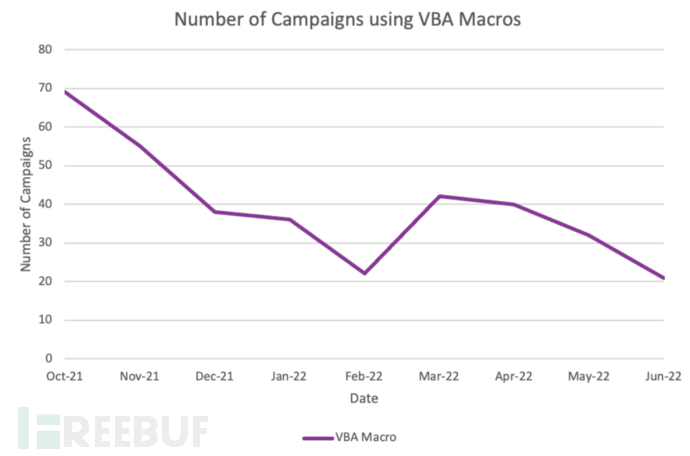

总体来说,VBA 宏代码也随着时间的推移而减少了。在 3-4 月出现了小幅飙升,又在 5-6 月恢复下降趋势。

VBA 宏攻击趋势

Proofpoint 还观察到,使用 HTML 附件投递恶意软件的攻击者略有增加。从 2021 年 10 月到 2022 年 6 月,使用 HTML 的攻击增加了一倍多,但整体数量仍然偏低。另外,研究人员还观察到攻击者越来越多得采用 HTML 走私技术。

结论

攻击者从使用宏代码的文档开始转向使用不同的文件类型进行投递,包括 ISO、LNK 等文件。这些文件类型可以绕过微软的宏拦截策略,有助于进行恶意软件分发。研究人员认为,攻击者以后会越来越多地使用容器类文件进行投递,减少对宏代码附件的依赖。