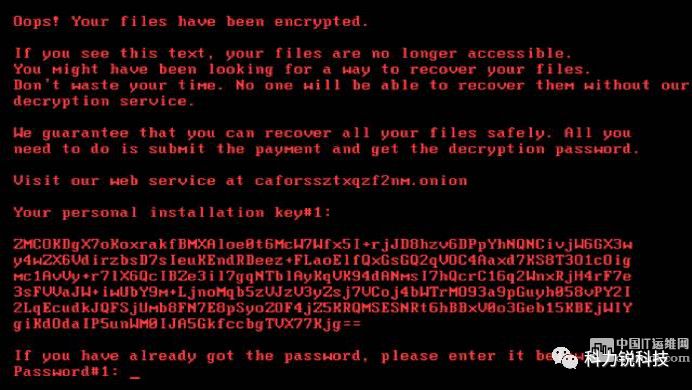

2017年5月“WannaCry”勒索病毒全球爆发,据保守估计有超过150个国家至少30万名用户中招,造成损失达80亿美元(约合人民币555亿元),开创了地下黑产的全新商业模式,从此打开了潘多拉魔盒勒索病毒持续的变种, WannaCry变种、GlobeImposter、Satan等病毒先后来袭。2018年初 GandCrab的病毒现身网络,目前其最新版本已经更新到5.0,近期GandCrab5.0勒索病毒的传播开始快速增长,不少Windows服务器上的文件被加密。

勒索机理

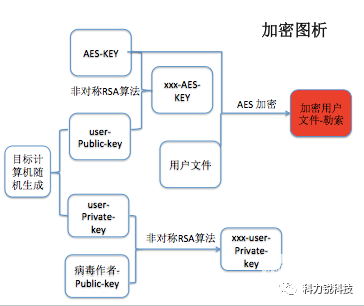

勒索病毒爆发后能不能通过数据恢复的方式、破解的方式找回被加密的文件,挽回或降低损失?这必须要了解勒索病毒加密机制,勒索病毒工作时采用对称加密算法和非对称加密算法两种加密算法:对称算法是来加密解密文件的,非对称算法是来保存对称算法的秘钥的。

加密过程:

病毒首先在目标计算机随机生成user-Public-key 和 user-Private-key,第二步将“user-Private-key ”+ “病毒作者Public-key”使用非对称RSA算法加密生成加密后的“xxx-user-Private-key”。第三步随机生成一个“AES-KEY”将“AES-KEY” + “user-Public-key”采用非对称RSA算法加密得到加密后的“xxx-AES-KEY”,用于保证“AES-KEY”的绝对安全。最后再将“原始文件” + “AES-KEY ”使用 AES 加密算法加密成加密后的文件使客户无法使用数据造成损失,进而勒索赎金。

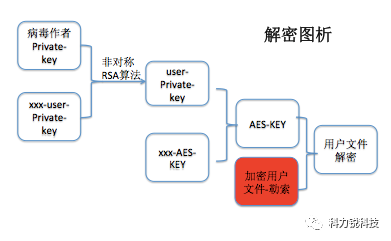

解密过程:

病毒作者首先用“病毒作者Private-key”+“xxx-user-Private-key ”使用非对称RSA算法解密得到“user-Private-key”。

在客户计算机中,将“xxx-AES-KEY ”+ “user-Private-key”解密成最为关键的“AES-KEK”用解密出来的“AES-KEY ”对被加密的文件进行解密,得到用户的原始文件。

理论上整个勒索的全程只有作者的“private-key”私钥可以解密“xxx-user-Private-key,通过解密“xxx-user-Private-key文件得到“user-Private-key”,再用“user-Private-key”解密“xxx-AES-KEY ”得到关键的“AES-KEY ”实现对加密文件恢复。若想破解勒索病毒的加密获得数据,纵观整个勒索病毒加密工作的全程,关键的两个是“AES-KEY”和病毒作者的“private-key”。

破解都是属于概率极小的事件,称之为“万幸”也不为过,所以“应对勒索病毒,决不能有侥幸心理,必须构建最后一道防线”,几个可能如下,:

1、随机数“AES-KEY”是伪随机被猜测出来,导致“AES-KEY”被破解出来;

2、“病毒作者的private-key”私钥泄露,导致“AES-KEY”被破解出来;

3、弱秘钥导致key1被暴力破解出来(正常情况下生成的 1024位 2048位 RSA密钥,大多数时候都没有这么长的有效位数,通过数学推导有机会可以暴力破解复杂度降低到 800位以下的密钥(从公钥推导出私钥)但是成本太高)。

应对策略

应对勒索病毒的攻击,任何的网络安全的防范手段都不能保证百分百的安全,唯有数据备份与灾难恢复能力建设是数据安全的最后一道防线,数据备份的RPO值决定业务系统遭受勒索后最小的数据损失量,灾难恢复的复杂度和速度关乎到业务系统恢复的时间RTO和投入成本。但还需要关注以下风险和挑战:

1、 仅保护数据,不够完整:传统数据备份产品只对最重要的文件、数据库数据做保护,勒索病毒随机的加密文件,加密到未备份的数据,依然会影响数据和应用系统的使用,同时缺乏对业务系统软件生产环境的保护如操作系统、应用软件、软件配置和设置等软件环境的保护,使得运维操作复杂、灾难恢复复杂和恢复时间长;

2、 操作复杂,运维难:传统数据备份方案在使用、运维时有众多的前置条件,对主机类型、是否有虚拟化、业务结构、数据库品牌、数据库版本等等都有着各种限制和要求,甚至还需要编写脚本进行维护、使用,对于非数据备份行业的专业人士挑战极大,由于配置和操作导致数据备份系统不能正常运行的现象屡见不鲜;

3、 异构主机平台兼容性差:对硬件适应性要求特别高,在同构的环境下才有可能恢复成功,对于现在用户数据中心是虚拟化,物理主机、云主机、超融合平台等混合型架构,异构环境的恢复是常态,异构兼容性差的传统数据备份方案会遭遇很多困难,导致恢复不成功;

4、 恢复时间长,耗时以天为单位:传统数据备份方案在数据恢复之前,需人工完成操作系统、业务系统、数据库的安排、配置和调试,再导入备份的数据,耗费数天时间为常态。

5、 数据备份系统可靠性验证难:由于数据备份、容灾系统的高可靠要求,对该系统的运行效果需要保持固定频率的验证,数据备份厂商只做了数据库里的数据保护,脱离生产环境的数据库的验证几乎不可行,需要搭建同构的生产环境进行验证时,需要软件厂商、数据库厂商的工程师到场投入大、耗时长。

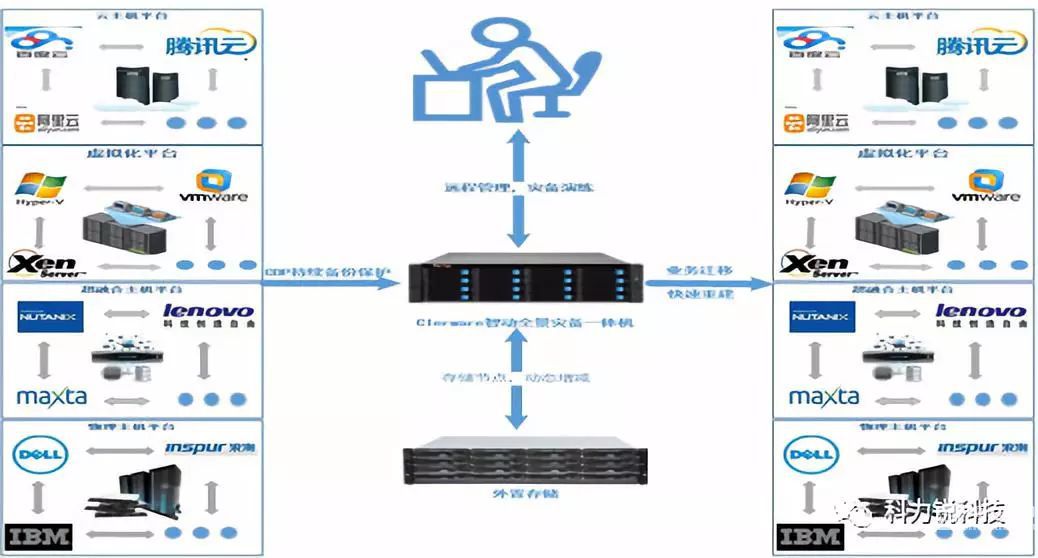

科力锐整机灾备保护/快速恢复方案,让您拥有自主应对勒索病毒的灾备系统运维、管理和应急恢复能力

随着云时代的到来,科力锐云灾备管理系统深刻理解云计算的“随需所取,随取所用”的本质和理念,提供“无关位置(本地异地)、无关主机类型(X86、虚拟化、超融合和云主机)、无关业务类型和结构、无关数据库品牌和版本的随处的系统级整机备份、容灾、恢复、重建解决方案”,无任何前置条件、适应性强、操作简单,应对各种应用停机事件、勒索病毒,CDP持续保护数据,快速重建技术实现分钟级业务数据、整机快速回滚,保障数据安全和业务连续性!

科力锐优势

科力锐,以让灾备更可靠、更快速、更简单为使命,以客户需求为根本,为用户提供智动、简单和高可靠的灾备和灾难恢复服务,为客户输送全生命周期的灾备运维和管理能力。

1、整机保护业务系统(生产环境和数据):科力锐业务容灾系统将客户的业务系统软件生产环境的保护如操作系统、应用软件、软件配置、设置等软件环境的保护,还保护整机所有数据,防范任意的勒索病毒加密风险,且在日常运维的时候简单、无需复杂配置,在灾难恢复的时候可以实现自动全场景恢复,无需人工干预和无需第三方厂商到场支持,恢复时间短;

2、灾备系统运维简单:科力锐业务容灾系统在使用、运维时无前置条件,对主机类型、是否有虚拟化、业务结构、数据库品牌、数据库版本等等都没有各种限制和要求,全WEB操作实现:容灾备份、验证备份点可靠性、灾难演练和恢复重建;

3、异构主机平台兼容性强:对硬件适应性要求特别强,在异构的环境下可实现自动恢复成功,在用户混合架构的数据中心(虚拟化,X86物理主机、云主机、超融合平台等)异构环境下可实现用户业务系统在异构主机平台上自动跨平台恢复重建;

4、分钟级快速恢复重建:科力锐业务容灾系统采用“三级冷热数据分级快速重建”的专利技术,实现用户的业务系统整机在原机、异构主机上快速重建,仅需数十分钟即可实现灾难恢复,受灾的业务系统重新对外提供服务,保障业务连续性和降低负面社会影响。

5、灾备系统验证快: 由于业务容灾系统的高可靠要求,对容灾系统的运行效果需要保持固定频率的验证,科力锐提供多种快速验证的方式,耗时从数十秒到几分钟不等,极大的提高了业务容灾解决方案的可靠性。

6、灾备系统演练简单:科力锐业务容灾系统提供极简的灾难演练方案,只需要在任意主机上做快速恢复重建即可,无需暂停原有业务系统、无需协调第三方支持、无需配置同构的演练环境,只需15分钟即可在新的主机上完成灾难演练,提高组织的灾难应急能力和业务容灾系统的可靠性。